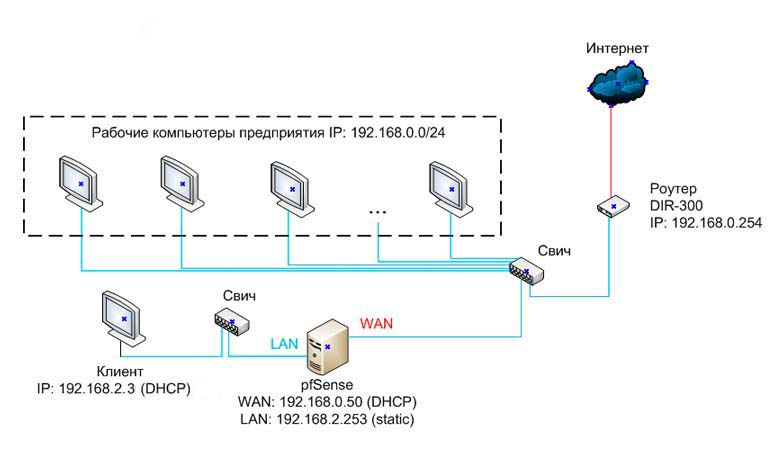

Итак, теперь мы имеем работающий pfSense на отдельном компьютере. Как это выглядит:

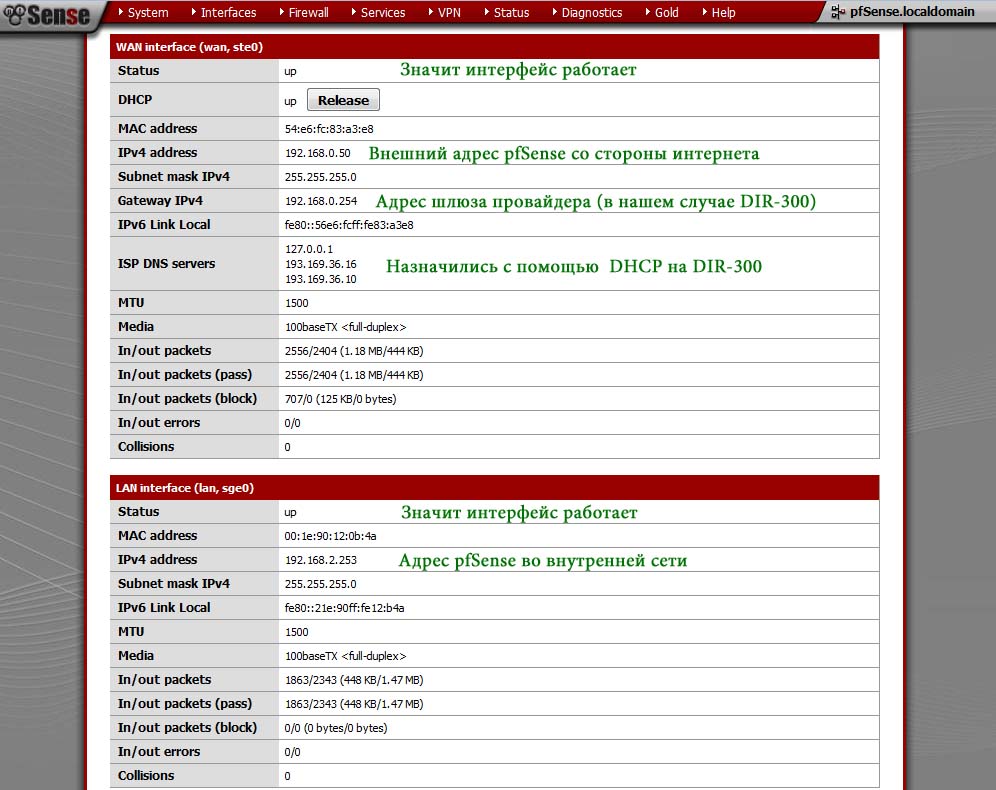

- WAN (смотрит в инет) — на первое время подключен в локальную сеть предприятия, где свободно гуляет интернет раздаваемый роутером DIR-300 на адресе 192.168.0.254. IP-адрес WAN-интерфейса = 192.168.0.50 (назначился автоматом при помощи DHCP роутера)

- LAN (смотрит во вновь созданную локальную сеть 192.168.2.0/24). IP-адрес pfSense в локальной сети = 192.168.2.253 (назначен статически)

Знакомство с pfSense

Отныне будем работать на Клиенте с IP-адресом 192.168.2.3.

Открываем в браузере адрес 192.168.2.253. Принимаем риск и добавляем в исключения.

Вводим: admin pfsense

Загружается Wizard (мастер настройки), игнорируем его нажатием на логотип pfSense и выходим в WEB-интерфейс настройки

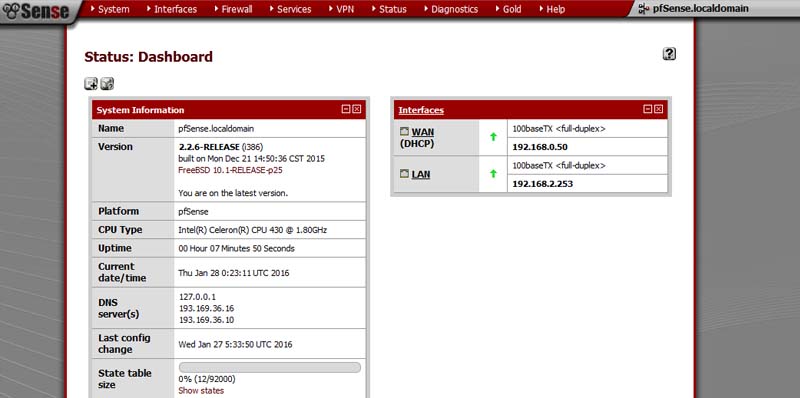

Заходим Status -> Interfaces и смотрим настройки сетевых интерфейсов:

Теперь попробуем на клиенте пропинговать следующие адреса:

- 192.168.2.253 (адрес нашего шлюза pfSense)

- 192.168.0.50 (внешний адрес нашего шлюза pfSense)

- 192.168.0.254 (внутренний адрес DIR-300)

- IP-адрес любого компьютера в рабочей сети

- Адрес любого сайта в интернете

Все пинги должны проходить успешно, интернет на клиенте должен работать.

Теперь переходим на любой рабочий компьютер в сети предприятия и пробуем пропинговать pfSense по адресу 192.168.0.50. И тут-то возникает проблема.

По идее он должен пинговаться, так как никаких запрещающих правил мы не устанавливали. Да и в случае необходимости доступа из-вне pfSense нас не запустит. Я долго искал причину этой проблемы в интернете, но натыкался лишь на статьи по добавлению разрешающих правил в фаервол для ICMP-пакетов, что, конечно же, не помогало.

pfSense не пингуется WAN

Причина этой проблемы была описана в предыдущей статье, а именно:

Более того, я также рекомендую чтобы адрес WAN-порта не был частным IP (т.е. 192.168.0.0/24 или 172.16.0.0/16 или 10.0.0.0/8), иначе при стандартных настройках будут возникать проблемы (об одной из них и о её решении я расскажу далее)

Перед тем как решать проблему запустите на любом рабочем компьютере сети предприятия бесконечный пинг адреса 192.168.0.50 с помощью команды:

ping 192.168.0.50 -t

В командной строке должны постоянно появляться сообщения «Превышен интервал ожидания для запроса.«. Оставьте окно на видном месте и переходите к клиенту.

В поиске причины данной проблемы я набрёл на интересный флажок: Disable all packet filtering. Находится он в System -> Advanced -> вкладка Firewall/NAT -> строка Disable Firewall. Поставьте галочку, нажмите Save внизу страницы. Должно появиться сообщение об успешном применении изменений. Взглянем на командную строку рабочего компьютера — пинг пошёл? Если пошёл, то мы на верном пути. Мы сейчас отключили фаервол и всё заработало, значит всё-таки это он не даёт проходить ICMP-пакетам через себя (хотя в Firewall -> Rules вроде нет никаких запрещающих правил). Включаем фаервол обратно убрав галочку и нажав кнопку Save внизу страницы. Пинги должны исчезнуть.

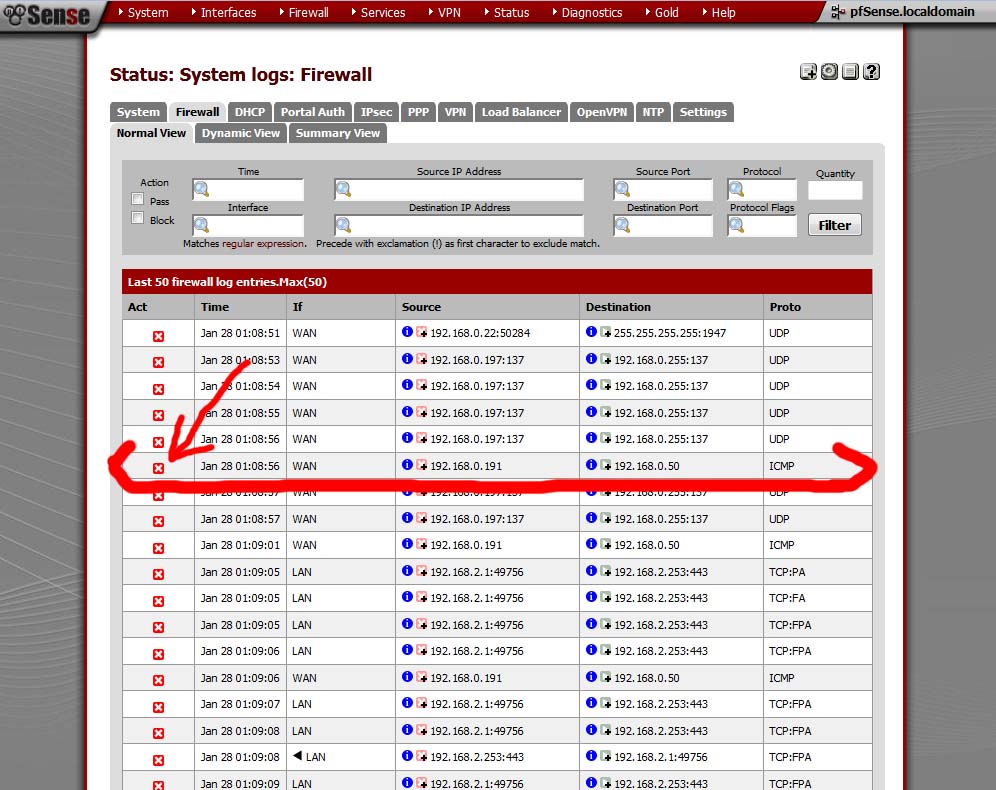

Теперь идем в Status -> System Logs -> вкладка Firewall

Видим все пакеты заблокированные нашим фаерволом, ищем ICMP-пакет, что соответствует нашим пингам

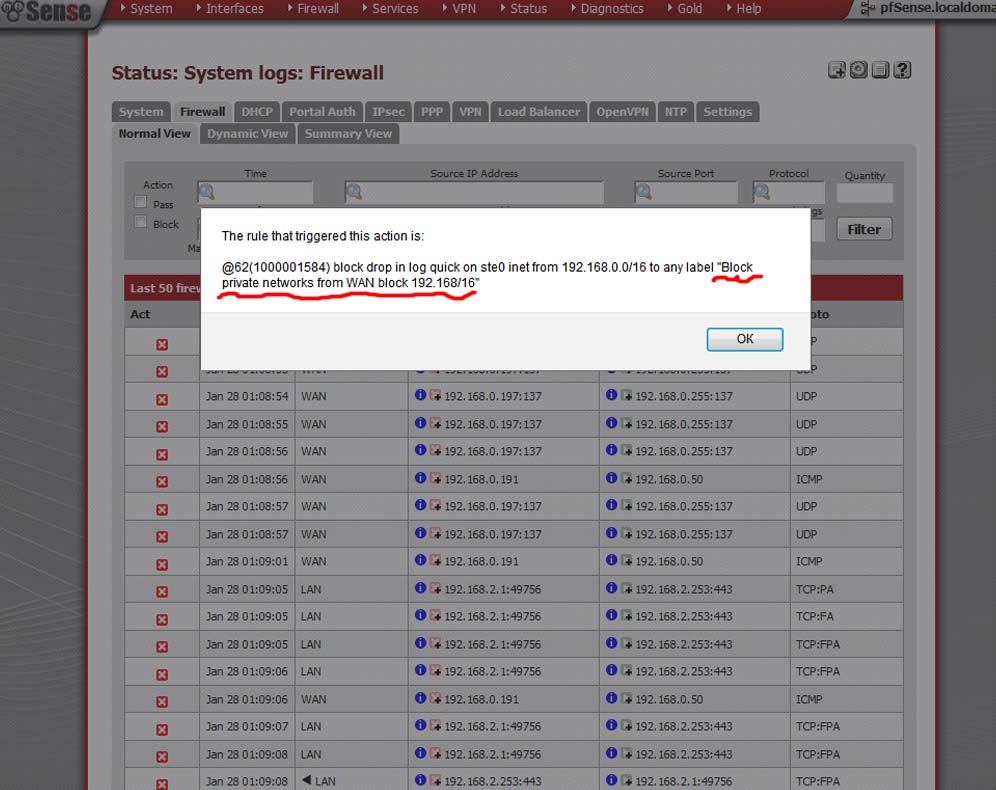

Из строки понятно что: Заблокирован пакет 28 января в 01:08:50 (кстати время не верное) на интерфейсе WAN от IP-192.168.0.191 (один из компьютеров сети предприятия) направленный в сторону IP-192.168.0.50 (внешний адрес pfSense). Понятно, но почему же он блокируется? А узнать это можно нажав на красный крестик отмеченный стрелочкой.

Ключевая фраза здесь Block private networks from WAN block 192.168/16. Вбиваем в яндекс запрос типа pfsense Block private networks from WAN block 192.168/16 и узнаём что решение проблемы находится в разделе Interfaces -> WAN -> раздел Private networks -> флажок Block private networks.

Переведя пояснение узнаём о предназначении флажка:

Когда установлена эта опция, блокируется весь трафик с IP-адресов разрешенных как частные сети по стандарту RFC 1918 (10/8, 172.16/12, 192.168/16) и loopback (127/8). Вы должны отключить эту опцию если ваш WAN-интерфейс находится в пределах частных сетей.

Снимаем флажок, нажимаем кнопку Save внизу страницы, нажимаем кнопку Apply changes вверху страницы, смотрим на пинг. Пошёл?? Нет? Как нет?!

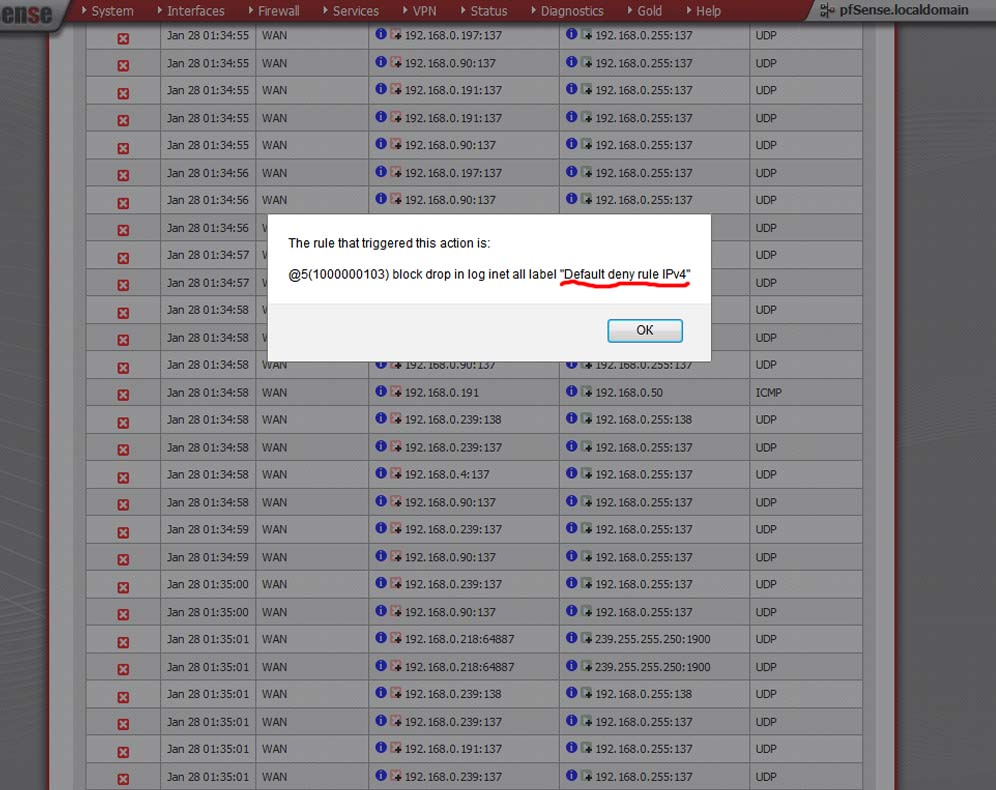

Идём снова в Status -> System Logs -> вкладка Firewall, ищем свежий ICMP-пакет, нажимаем на красный крестик и что видим…

Сообщение изменилось, уже радует, но что теперь не так? Теперь система ссылается на Default deny rule IPv4 что это? Это Правило запрета для IPv4 установленное по-умолчанию. Теперь нам просто нужно сделать исключение для ICMP-пакетов. Делается это здесь: Firewall -> Rules -> вкладка WAN -> Значок с плючиком для добавления нового правила.

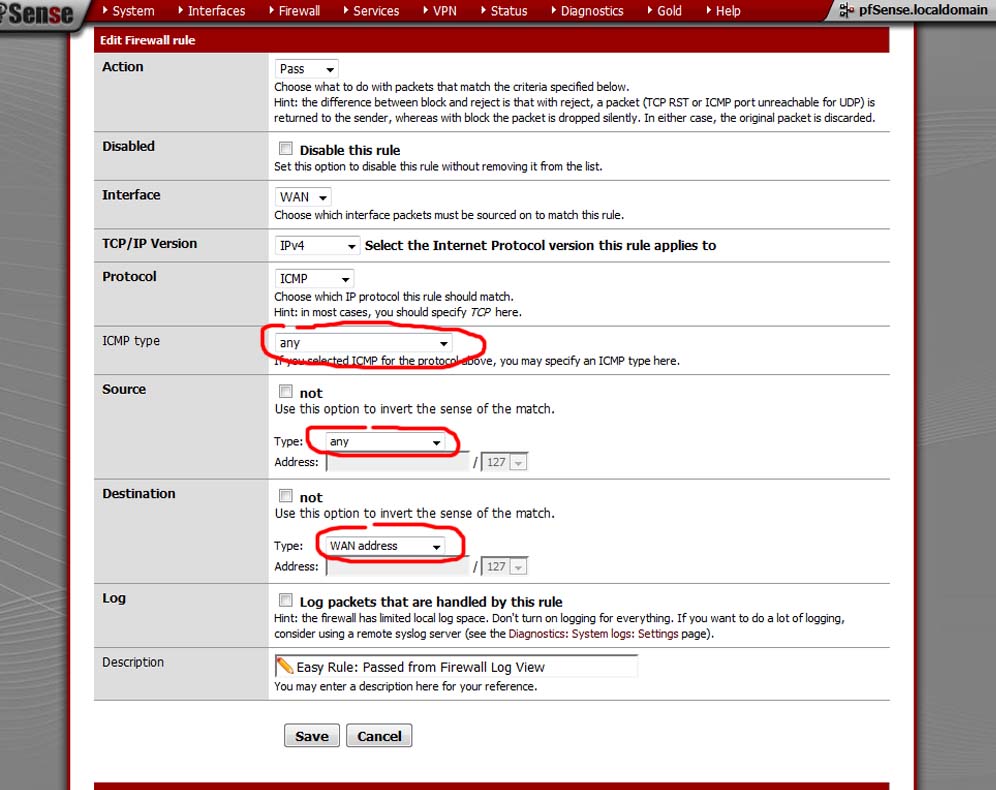

Но, что мне нравится в pfSense, так это то что он сделан для людей! 🙂 Жмём на маленький зеленый плюсик в строке с блокированным ICMP-пакетом. Называется она Easy Rule: Pass this traffic. Система спросит подтверждения — соглашаемся. И вуаля! Пинг пошёл!!! В списке правил появилось новое правило для ICMP-пакетов на адрес 192.168.0.50 с адреса 192.168.0.191. Теперь нам нужно подредактировать его для более широкого применения. Жмем на кнопку с буквой e:

Изменяем:

- ICMP type на any

- Sourse на any

- Destination на WAN address

Нажимаем Save, затем Apply changes.

Всё, теперь наш pfSense из WAN-порта будет беспрепятственно пинговаться.

Общие настройки

Как Вы могли заметить, в логах у нас неправильное время (хотя может Вам повезло с часовым поясом и у Вас всё правильно)

- Заходим в System -> General Setup

- Указываем Hostname, например, proxy

- Указываем Domain, у меня домен pb.net

- Time zone меняем на свою временную зону

- Жмём Save

Теперь Вы можете обращаться к WEB-интерфейсу как к https://proxy

Зайдите Status -> Dashboard и проверяем правильно ли показывает время в строке Current date/time

Содержание

- 1. Введение pfSense

- 2. Установка pfSense

- 3. Настройка pfSense (разрешить ICMP)

- 4. Настройка L2TP в pfSense

- 5. Настройка прокси в pfSense

- 6. Интеграция pfSense в рабочую сеть

- 7. pfSense авторизация по MAC

- 8. pfSense ограничение скорости пользователей

добрый день!

Установил PFsence всё по умолчанию работает.

wan ip 192.168.1.10/24 шлюз 192.168.1.1

lan ip 192.168.100.2/24

Всё прекрасно работает и компы ваходят в инет.

Но есть ещё 2 впн с адресами 192.168.101. и 192.168.102/ как их подключить в pfsense?